微软爆远程执行代码漏洞 全球80%的企业受影响

时间:2017-05-09 来源:互联网 浏览量:

5月8日,微软公司官网发布安全公告通知客户更新Microsoft恶意软件保护引擎的远程代码执行漏洞(CVE-2017-0290)。全球80%的企业将受该漏洞影响,影响范围覆盖微软win7、win8、win10等主要版本的操作系统。攻击者可以利用该漏洞安装程序、查看、更改或删除数据, 以及创建具有完整用户权限的新帐户。

360安全监测与响应中心将持续关注该漏洞进展,并第一时间为您更新该漏洞信息。

参考编号:CVE-2017-0290威胁等级:危急影响系统及版本:影响范围包括全部主要版本的Windows操作系统,对互联网部分和企业内网部分会产生重大影响。

lMicrosoft Forefront Endpoint Protection 2010

lMicrosoft Endpoint Protection

lMicrosoft Forefront Security for SharePoint Service Pack 3

lMicrosoft System Center Endpoint Protection

lMicrosoft Security Essentials

lWindows Defender for Windows 7

lWindows Defender for Windows 8.1

lWindows Defender for Windows RT 8.1

lWindows Defender for Windows 10, Windows 10 1511, Windows 10 1607, Windows Server 2016, Windows 10 170

lWindows Intune Endpoint Protection

以上所有软件如果使用了Microsoft Malware Protection Engine(mpengine.dll)版本小于等于1.1.13701.0 ,则受此漏洞影响。

漏洞描述:Microsoft Malware Protection Engine是微软出品的恶意代码防护解决方案,被默认安装在Windows 8及上版本的操作系统中,对于Windows 8以前的操作系统中也很可能随着系统更新被安装。

近日Malware Protection Engine在实现机制上被发现存在一个远程命令执行漏洞,远程攻击者可能利用此漏洞通过向攻击对象发送恶意构造的文件在系统上执行任意指令。文件进入用户系统的渠道包括并不仅限于邮件、网页、即时通信工具等,只要用户有可能处理来源不可靠的文件都有可能被攻击。

由于Malware Protection Engine工作在系统的底层,基于文件的漏洞利用甚至发生在应用程序处理之前,比如用户在邮件客户端处理邮件时还未真正打开邮件附件之前就会触发漏洞导致攻击,而且,恶意指令是以系统最高权限被执行,也就是说攻击者能够完全控制用户的系统。目前关于此漏洞的技术细节完全公开,鉴于此漏洞的巨大影响面,构成非常严重的现实威胁。微软已经发布了相应的安全通告,强烈建议网络管理员和用户采取建议的应对措施以避免受到影响。

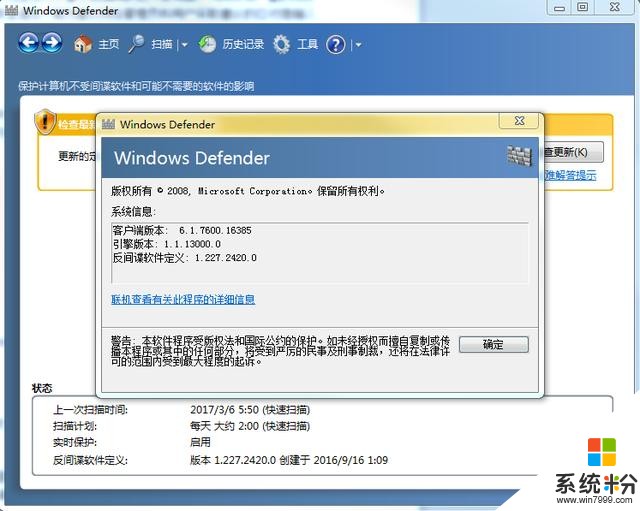

验证方法:点击“开始”按钮,在搜索框中输入“Windows Defender”,点击出来的 “Windows Defender”的图标,打开“Windows Defender”的控制面板,在上面的菜单中找到 “关于Windows Defender”。

Win7系统中的界面如下:

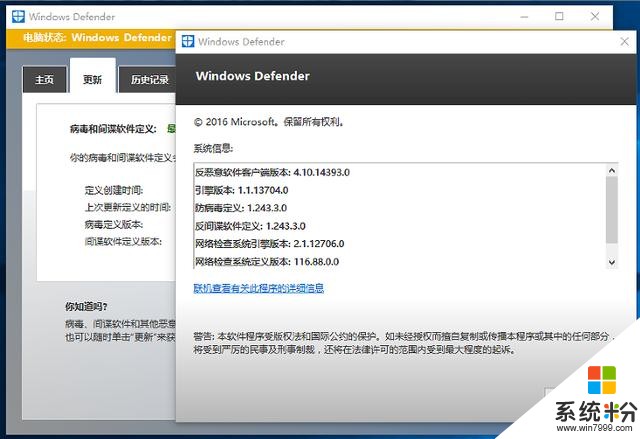

Windows 10系统中的界面如下:

其他Windows版本中的界面类似。检查“引擎版本”,如果其小于1.1.13701.0,而且系统开启了Windows Defender服务,则当前系统受此漏洞影响。

2. 如果系统安装了第三方病毒防护工具如360天擎,Windows Defender会被关闭,此时则不受漏洞 影响。

如果短期内无法更新Windows Defender系统,请在系统的服务管理器中关闭Windows Defender服务。

修复建议:检查是否安装更新,对于受影响的软件,请验证Microsoft恶意软件防护引擎版本是否为1.1.13704.0或更高版本。

如果必要的话,请安装更新。企业反恶意软件部署的管理员应确保其更新管理软件被配置为自动更新和部署,该更新会在48小时内生效。有关如何手动更新Microsoft恶意软件防护引擎和恶意软件定义的详细信息,请参阅Microsoft知识库文章2510781。

文章链接:

https://support.microsoft.com/zh-cn/help/2510781/microsoft-malware-protection-engine-deployment-information

参考链接:漏洞详细信息可以参考如下链接:

https://bugs.chromium.org/p/project-zero/issues/detail?id=1252&desc=5

https://technet.microsoft.com/en-us/library/security/4022344

http://m.bobao.360.cn/learning/detail/3826.html